16 мая 2014

Внедрение систем удаленного контроля и защиты MDM вызывает отторжение у сотрудников, так как ограничивает возможности использования мобильных устройств в личных целях. Чтобы избежать конфликта с ИТ-службой, необходимо снять наиболее жесткие ограничения и ввести разграничения для личной и корпоративной информации. В случае строгих политик безопасности стоит вовсе отказаться от применения частных устройств в рабочих целях.

Системы управления мобильными устройствами MDM (Mobile Device Management) позволяют удаленно управлять портативными гаджетами с целью обеспечения сохранности корпоративных данных. Первые решения MDM появились достаточно давно, но настоящее развитие получили около пяти лет назад, когда рынок начал консолидироваться вокруг двух платформ – iOS и Android. Как правило, лидирующие поставщики также часто включают поддержку Winodws Phone и BlackBerry, а в некоторых случаях даже устаревших Windows Mobile и Symbian.

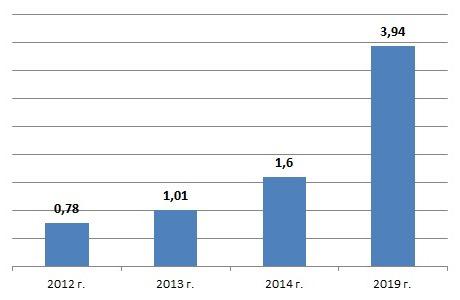

Рынок решений MDM постоянно растет, а стоимость самих продуктов снижается. По данным Gartner, мировая выручка от продажи MDM в 2012 г. составила $784 млн, а по итогам 2014 г. превысит $1,6 млрд. Три года назад стоимость решений в расчете на одно устройство составляло $60–150, в 2013 г. снизилась до $30, а в некоторых случаях оказывается еще меньше. Тем не менее, защита стационарных устройств пока обходится дешевле – $10–15 за рабочее место.

Динамика рынка MDM, $млрд

Источник: Gartner, MarketsandMarkets, 2013–2014

Уровень проникновения систем управления мобильными устройствами составляет около 30%. По данным компании MarketsandMarkets, в 2013 г. выручка от продаж MDM составила $1,01 млрд, а к 2019 г. объем рынка достигнет $3,94 млрд.

Российский дебют

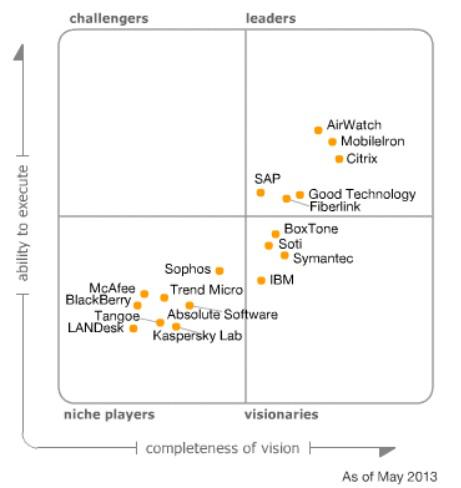

Рынок MDM характеризуется высокой конкуренцией, на нем действует более 130 компаний, из них около 20 могут быть отнесены к крупным поставщикам. Лидерами по объему продаж и функциональности продуктов являются MobileIron, AirWatch, Fiberlink, Citrix, Good Technology, говорится в отчетах Gartner. Согласно «магическим квадрантам», составляемым аналитиками этой фирмы, ведущие поставщики ранжируются по четырем категориям: «лидеры» (инновационный продукт при высоких продажах), «визионеры» (инновационный продукт, но небольшая доля рынка), «претенденты» (большие объемы продаж, но непонимание трендов развития рынка») и «нишевые игроки» (небольшая доля рынка, отсутствие инновационных идей).

Магический квадрант MDM-решений, по итогам 2012 г.

Источник: Gartner, 2012

Следует обратить внимание на динамику отдельных вендоров. Компания SAP в 2013 г. переместилась из группы «претендентов» в группу лидеров (то есть в решения MDM были добавлены новые инновационные функции), а Symantec поменял статус «претендента» на «визионера» (то есть продукт стал качественнее, но была потеряна часть пользователей). Компания Soti также оказалась в числе «визионеров», хотя годом ранее относилась к категории «нишевые игроки».

Магический квадрант MDM-решений, по итогам 2013 г.

Источник: Gartner, 2013

В числе «визионеров» также следует отметить IBM и BoxTone, которые, несмотря на интересные продукты, пока не смогли пробиться в лидеры и сохранили свои позиции по сравнению с 2012 г. Наконец, в 2013 г. состоялся дебют в исследованиях Gartner первого отечественного MDM-решения от «Лаборатории Касперского», которое пока находится в группе нишевых продуктов.

Функционал MDM

Любое решение MDM состоит из двух компонент – серверной, доступ к которой имеет системный администратор, и клиентской, которая устанавливается на устройство сотрудника. С функциональной точки зрения в системах MDM можно выделить несколько блоков. Во-первых, это обеспечение безопасности – шифрование данных, установка пароля, автоматическое удаление данных в случае нескольких попыток неправильного ввода пароля, ограничение функций видеокамеры и bluetooth. Во-вторых, это настройка конфигурации – автоматическая синхронизация контактов, календаря, настроек электронной почты, аккаунтов, VPN-доступа.

В-третьих, любое решение MDM проводит инвентаризацию и отсылает на центральный сервер информацию о самом устройстве (модель, свободное пространство на устройствах памяти, серийные номера оборудования) и его программной части (версия операционной системы, установленные профили конфигурации, сертификаты, установленные программы, их версии и занимаемое пространство).

В четвертых, существует специальный блок, ответственный за политику установки приложений. Корпоративные приложения, разрешенные к использованию данным сотрудником, устанавливаются автоматически. В то же время есть черный список программ из открытого доступа, инсталляция которых блокируются.

Последняя составляющая MDM – это разграничение личных и корпоративных данных. На мобильном устройстве создаются специальные контейнеры, где хранятся корпоративные данные. Эти сектора подвергаются дополнительной защите шифрованием и паролем, а в случае компрометации устройства информация из них может быть удалена, при этом личные данные владельца не пострадают.

Жесткий и мягкий контроль

Первоначально системы MDM устанавливались на корпоративные устройства, которые централизованно закупались для раздачи сотрудникам (COPE – corporate owned, personally enabled). Позднее получила распространение модель BYOD (bring your own device), когда люди стали использовать в рабочих целях личные устройства. Естественно, сотрудники воспринимают в штыки установку MDM на личные смартфоны и планшеты из-за навязываемых ограничений (пароли, черный список приложений, удаление данных в случае неправильного ввода пароля, блокировка камеры и bluetooth). Аналогичная проблема существует и при модели COPE, так как большинство людей используют корпоративные устройства одновременно и в рабочих, и в личных целях. Но в случае с BYOD вопрос встал особенно остро, так как пользователи не хотят терпеть ограничения, навязываемые им при работе с устройствами, купленными за личные деньги.

В идеале ограничения должны касаться только рабочей сферы. Например, в зарубежной медицине довольно часто применяется технология «геофенсинга» (при помощи спутниковой навигации позволяет ограничивать запуск приложений теми или иными географическими зонами). «Когда доктора работают непосредственно в медицинских учреждениях, у них появляется возможность просматривать снимки, флюорографию, истории болезней пациентов, – поясняет представитель департамента виртуализации компании Sofline Дмитрий Аргунов. – После того как врачи вышли из здания, корпоративные ресурсы становятся недоступны до того момента, пока они не вернутся в здание, в котором работают. Мы видим, что пользователи не теряют функциональности устройств – они пользуются ими именно так, как заблагорассудится, в том виде, в каком они считают нужным».

Жесткий вариант ограничений предусматривает отключение камеры и микрофона, чтобы исключить утечку данных. Дмитрий Аргунов приводит пример из личного опыта: «Я попросил инженера применить определенные политики конфиденциальности, и у меня исчезла камера. С таким телефоном я уехал в командировку в Америку. Там мне, естественно, очень захотелось сфотографировать замечательные виды, поэтому я зашел в AppStore и закачал приложения, связанные с камерами. Когда я открыл приложение, оно мне выдало сообщение о том, что «устройство не найдено». То есть камера как устройство была удалено из телефона. Проблема решалась просто: если с телефона удалить сертификат безопасности, то корпоративная информация с аппарата тоже удаляется, а все начальные настройки, наоборот, возвращаются на телефон. Соответственно, после того как я удалил сертификат, камера встала на место я начал пользоваться телефоном так, как считал нужным».

Неоднозначные функции MDM

Для того чтобы обеспечить сотрудникам комфортные условия для работы и отдыха, необходимо применять мягкие настройки на уровне контейнера для корпоративных данных. «При компрометации устройства по каким-либо параметрам стоит производить не полную очистку (Full wipe), а частичную – только корпоративных данных (Selective wipe). Это позволит не затрагивать личное окружение пользователя», – говорит Константин Астахов, руководитель направления портальных и мобильных решений компании «Крок».

Он также предлагает отказаться от функции геолокации, ведь не каждый пользователь будет рад тому, что все его перемещения известны третьим лицам, и предоставить людям свободу выбора ПО: «Необходимо разрешить пользователю самому выбирать, какие приложения он может устанавливать как с корпоративного портала приложений, так и с публичных порталов, а не запрещать какие-либо приложения к установке или назначать приложения принудительно».

Отторжение у сотрудников будет вызывать какой-либо черный список приложений, согласен генеральный директор компании «Онланта» Сергей Таран: «Если я подключаю мобильное устройство сотрудника к MDM, а оно запрещает устанавливать, например, «ВКонтакте», сотрудник, конечно, расстроится. Поэтому надо быть очень аккуратным, взвешивать «за» и «против». Надо задействовать функционал MDM, который позволит создавать защищенные корпоративные контейнеры на мобильном устройстве».

В некоторых случаях с требованиями безопасности придется смириться. В первую очередь это касается руководителей высшего звена. «Многие топ-менеджеры не хотят использовать пароль, поскольку он мешает быстрому доступу к функциям мобильных устройств. В лучшем случае они ограничиваются использованием простого пароля, который даже не желают периодически менять, – рассказывает Михаил Альперович, директор лаборатории защищенной мобильности компании Digital Design. – Однако данная настройка крайне важна для сохранения безопасности корпоративных данных на мобильных устройствах. Например, iPad с паролем невозможно подключить куда-либо, не введя пароль. Поэтому злоумышленнику, в случае кражи или утери мобильного устройства, проще пользоваться устройством, полностью удалив с него информацию, чем пытаться получить к ней доступ». Вывод – при жестких требованиях к ИБ концепция BYOD вряд ли будет востребована, и предприятию придется инвестировать средства в приобретение корпоративных устройств.

При настройке MDM нужно найти золотую середину, подводит итог Анатолий Виклов, консультант по безопасности компании Check Point Software Technologies: «С одной стороны, необходимо выполнять требования политик безопасности предприятия. С другой – если политика «жесткая», то пользователь может отказаться использовать свое персональное мобильное устройство».

Павел Лебедев / CNews Analytics