Последовательность действий

Начнём с настройки серверных компонентов удаленного доступа, реализованных, или на базе сертифицированного криптошлюза, или СПО, или имеющихся в компании средств организации VPN.

Второе (в случае необходимости) – это получение бесплатных лицензий. Сейчас многие компании бесплатно предоставляют абонентские лицензии, которые вы можете использовать в период пандемии коронавируса.

Третий пункт – это настройка маршрутизации к удалённым рабочим местам и другим информационным системам. Как и в обычном режиме работы, здесь главное – предоставлять доступ ровно в том объеме, каком он необходим.

Следующий пункт необходим для того, чтобы максимально автоматизировать действия сотрудника. Для этого администраторам необходимо предоставить пакет, который подготовит рабочую среду на домашнем компьютере.

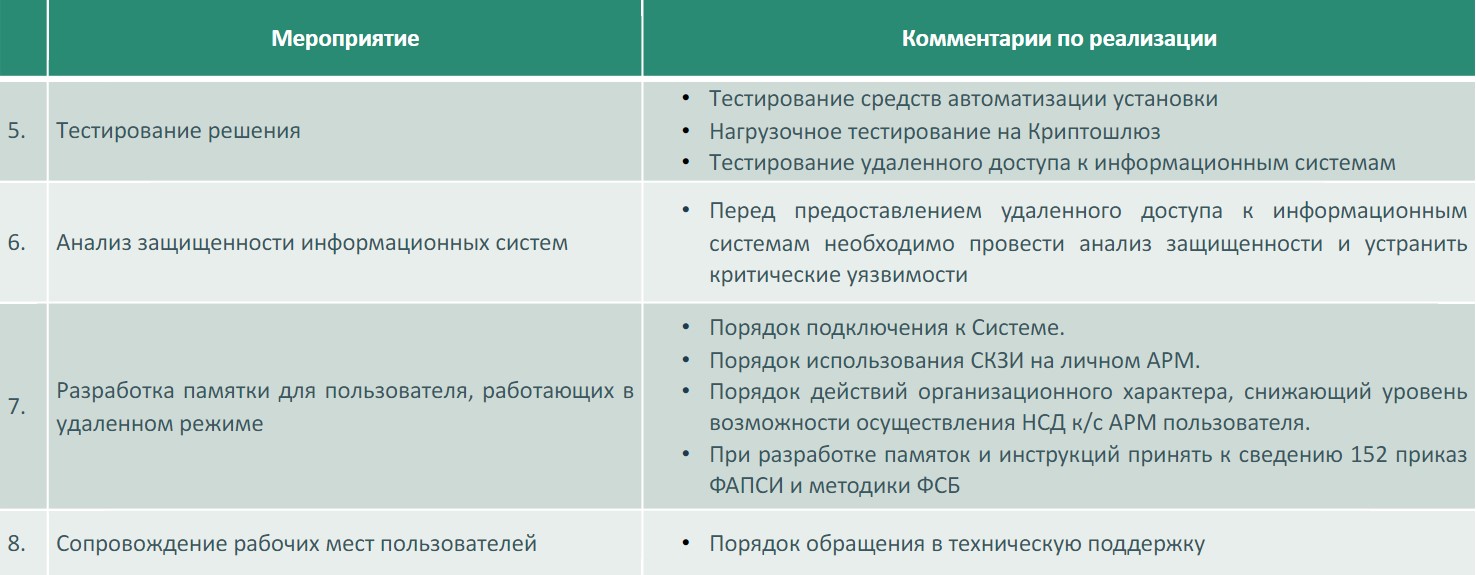

Дальше мы тестируем скрипты по автоматизации установки и весь доступ к удаленным системам, проводим нагрузочное тестирование на каналы связи, с использованием СКЗИ. Это крайне необходимо сделать, чтобы сотрудники служб технической поддержки на начальном этапе минимизировали количество дальнейших обращений.

Ещё один важный шаг (для тех, у кого на регулярной основе это не проводится) – понять перечень уязвимостей, которые есть в информационной системе и оперативно их устранить, то есть провести анализ текущих возможных нарушений и проверку защищённости с точки зрения предоставления удалённого доступа.

Ну и последние два пункта. Очень важно сделать памятку, понятную рядовому пользователю в части соблюдения требований руководящих документов, или НПА Российской Федерации.

Хотелось бы отметить еще один важный момент – сопровождение рабочих мест с точки зрения служб поддержки. Инфраструктура в большинстве компаний сформировалась, и специалисты информационной безопасности работают над тем, чтобы сделать ее лучше. Но сейчас нагрузка на них увеличивается, и им приходится разбираться с проблемами пользователей, которые могут и не зависеть от работоспособности корпоративных систем и удалённого доступа. Необходимо скорректировать порядок предоставления поддержки с учётом того, что пользователи будут работать со своих компьютеров.

Быстрые старты

Загрузочная флешка

Существуют ещё «быстрые старты», рассказываем, какого эффекта можно достичь с их помощью. В ряде случаев можно сделать загрузочную флешку, на которую установить операционную систему, предустановить систему защиты от несанкционированного доступа, настроить подключение к криптошлюзу и корпоративному окружению, настроить политики безопасности. Пользователю нужно будет только подключить флешку к личному компьютеру и загрузить информацию с неё. Собственно, в этом и заключается сложность: пользователи могут не знать, каким образом выставить приоритет на загрузку с отчуждаемого носителя. Вторая сложность – возможность возникновения проблемы с драйверами (хотя в современных ОС драйвер может быть подтянут и из интернета). Третья – не все средства защиты от несанкционированного доступа могут работать в таком режиме.

Образ виртуальной машины

Другой вариант – создание образа виртуальной машины с предустановленным корпоративным окружением и средствами управления информационной безопасностью предприятия на основе технологии виртуализации серверов. Основной минус этого варианта – то, что есть ряд компьютеров, в которых системные требования не поддерживают технологию виртуализации рабочих мест и не позволяют запустить еще одну виртуальную машину.

Если эти два варианта невозможны, то остальным предлагаем формирование пакетов, интеграционных файлов и проведение работ по информированию пользователей.

Несколько слов об ответственности

Что касается ответственности за предоставление удаленного доступа: ни один из регуляторов (ФСБ и ФСТЭК России) не давали «поблажек» на снижение требований по технологии управления информационной безопасностью на период пандемии.

Так что вся ответственность будет лежать по-прежнему на работодателе – это касается предоставления доступа, особенно к информации ограниченного доступа, которая попадает под регулирование законов РФ. Но можем сказать, что всегда нужно оценивать риски, которые может нести организация, и упущенную выгоду (остановка производственных процессов и пр.). Возможно, в ряде случаев проще обеспечить сотруднику такси, чтоб он не передвигался в общественном транспорте, но при этом со сверхчувствительной информацией работал со своего рабочего места с соблюдением всех мер защиты. Ещё всегда нужно учитывать, что, предоставляя удалённый доступ, конечно, нужно руководствоваться здравым смыслом и стараться обеспечивать уровень защиты не ниже того, который был при работе в корпоративной среде.